Container Firewall

9 min read

Container Firewall Rules Management #

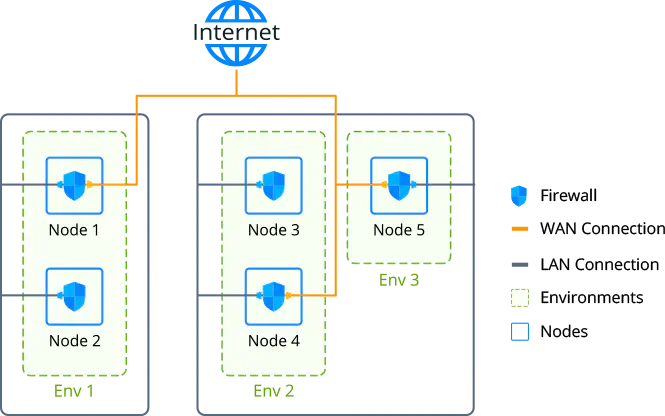

Fitur Container Firewall pada platform memberikan kemampuan untuk mengatur ketersediaan node Kamu, baik dari dalam maupun luar platform PaaS. Firewall ini akan menganalisis berbagai parameter, seperti sumber permintaan (incoming request), protokol yang digunakan (HTTP, TCP, dll.), dan port tujuan pada node untuk mengelola akses ke kontainermu secara fleksibel dengan menetapkan aturan koneksi yang diperlukan.

💡 TIP

Kalau Kamu ingin membatasi akses antar environment dalam satu akun, hal ini bisa dikonfigurasi secara otomatis menggunakan fitur Network Isolation.

Container Firewall Management via Platform UI #

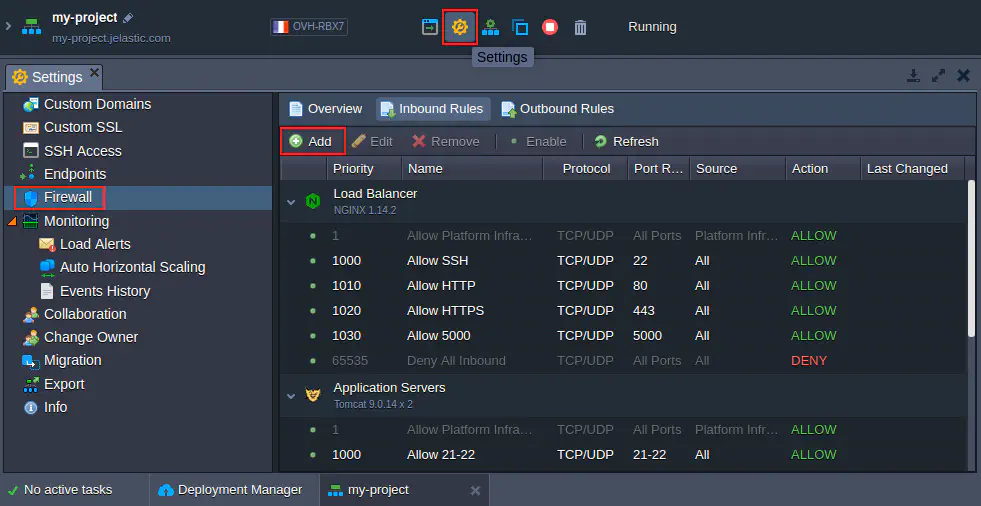

Setiap node di platform (kecuali container berbasis Docker custo) sudah dilengkapi dengan serangkaian aturan firewall bawaan. Aturan-aturan ini bisa Kamu lihat dan kelola lewat antarmuka grafis yang intuitif.

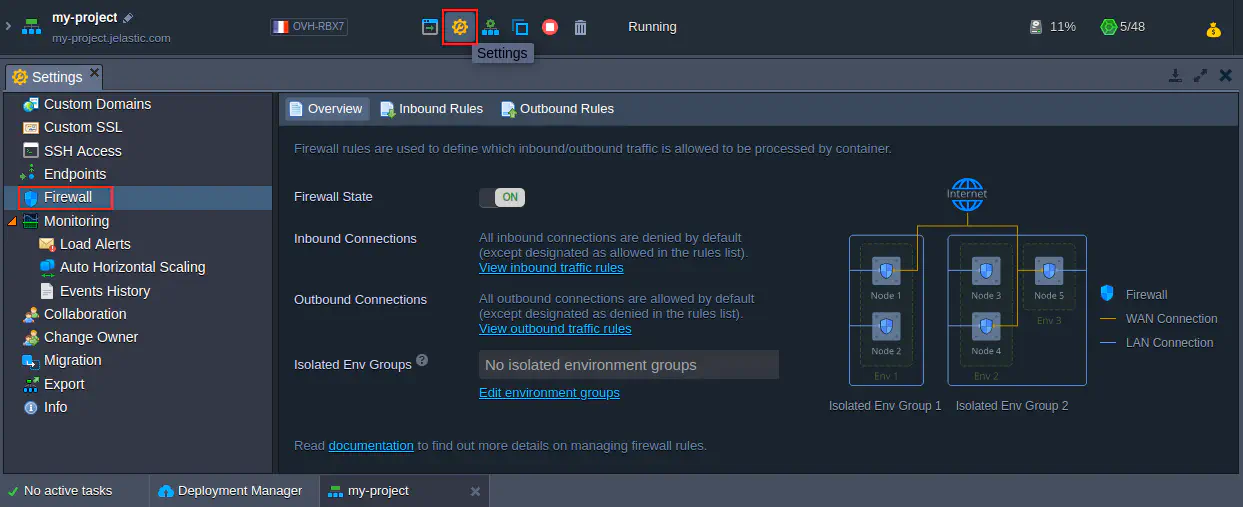

Untuk mengaksesnya, cukup klik tombol Settings di sebelah environment yang Kamu inginkan, lalu pilih menu Firewall. Di situ, Kamu bisa meninjau, menambah, mengubah, atau menghapus aturan koneksi yang berlaku untuk setiap node, baik untuk lalu lintas masuk maupun keluar.

Di sini, terdapat beberapa tab yang bisa kamu akses:

- Overview: Menyediakan informasi umum tentang fitur firewall. Kamu bisa mengubah status Firewall (secara default fitur ini aktif di semua container), dan melihat daftar Isolated Env Groups yang mencakup environment kamu.

- Inbound Rules: Digunakan untuk mengelola koneksi masuk ke node kamu. Semua koneksi yang tidak tercantum di daftar aturan ini akan ditolak secara default.

- Outbound Rules: Digunakan untuk mengontrol koneksi keluar dari node kamu. Semua koneksi yang tidak tercantum di daftar aturan ini tetap diizinkan secara default.

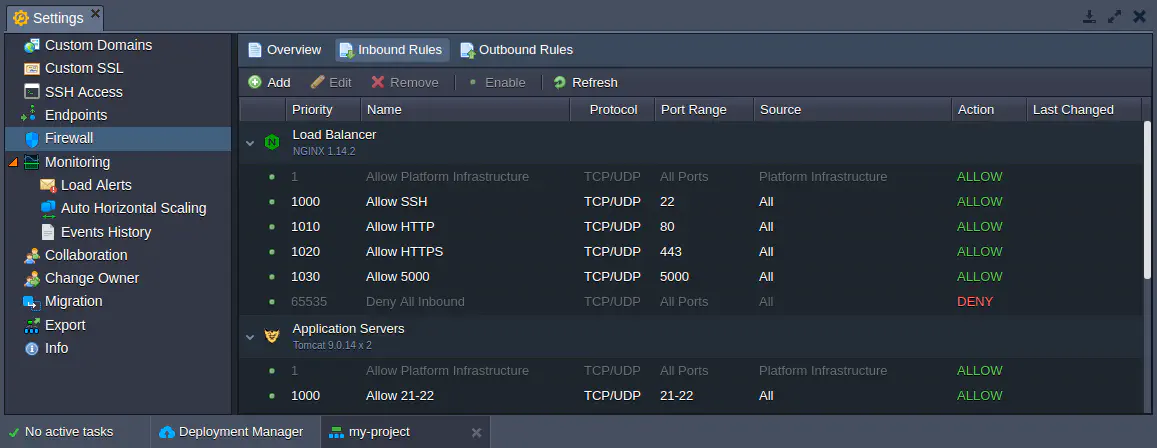

Default Firewall Rules #

Saat Kamu membuat container baru, platform secara otomatis akan mengisi bagian Inbound dan Outbound Rules dengan beberapa aturan bawaan yang diperlukan agar container dapat berjalan dengan benar. Kalau aturan default ini tidak ada (misalnya terhapus secara manual), platform akan menambahkannya kembali secara otomatis saat kamu me-restart firewall.

💡 TIP

Aturan-aturan ini secara otomatis diambil berdasarkan port yang didefinisikan melalui variabel EXPOSE di dalam file Dockerfile dari image yang digunakan.

Di sini, aturan firewall dikelompokkan berdasarkan layer dan memiliki struktur sebagai berikut:

- Baris pertama yang berwarna abu-abu berarti bahwa baris ini tidak bisa diedit atau dihapus (wajib ada) dan memiliki prioritas tertinggi (1). Rule ini juga memberikan akses ke container dari infrastruktur platform, termasuk:

- Platform orchestrator, agar bisa menjalankan operasi penting seperti reset password, generate konfigurasi, menjalankan Cloud Scripting, dan membuat SSH key.

- SSH Gate & Web SSH, supaya Kamu bisa mengakses container melalui terminal dari dashboard.

- Shared Load Balancers (SLB), agar environment tetap bisa diakses dari luar meskipun Kamu tidak menggunakan IP public.

- Setelah aturan utama tersebut, baris-baris selanjutnya berisi:

- Aturan bawaan berdasarkan stack (aplikasi) yang Kamu pilih.

- Aturan tambahan yang Kamu buat secara manual (sebagai pemilik environment) atau oleh kolaborator yang memiliki akses.

📝 NOTE

Terapkan perubahan pada default rules hanya jika Kamu benar-benar paham apa yang sedang kamu lakukan.Sebab, aturan-aturan default ini diperlukan agar :

- Fungsi stack bawaan berjalan dengan benar

- Fitur-fitur penting seperti akses SSH, HTTP, HTTPS, atau FTP tetap bisa digunakan

- Terdapat juga satu aturan non-editable berwarna abu-abu lainnya (selalu berada di urutan paling akhir karena memiliki prioritas terendah, yaitu 65535) yang fungsinya adalah: Memblokir semua koneksi masuk yang tidak secara eksplisit diizinkan oleh aturan sebelumnya.

Selama kamu bekerja dengan container (misalnya saat menambahkan mount points, menginstal FTP add-on, dan sebagainya), daftar aturan firewall default bisa diperbarui secara otomatis oleh platform agar sesuai dengan kebutuhan baru tersebut.

Adding Container Default Rules #

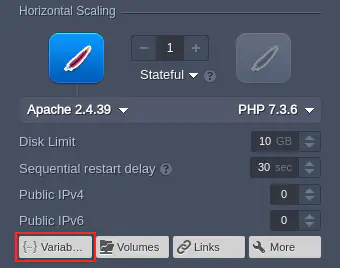

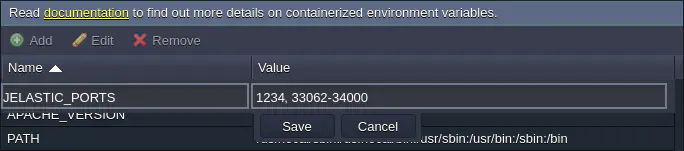

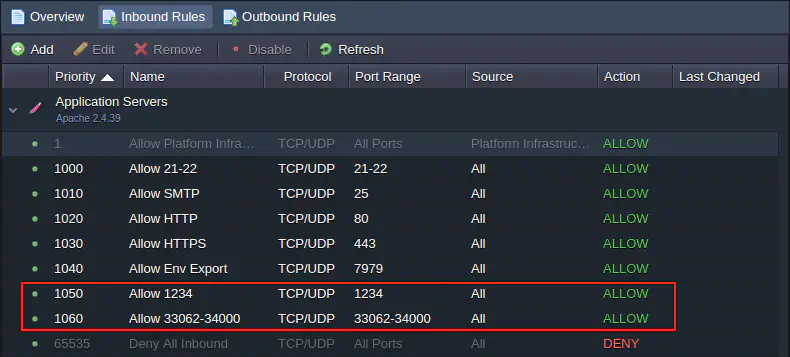

Jika diperlukan (misalnya untuk kebutuhan otomatisasi), Kamu bisa menggunakan environment variable OPEN_INBOUND_PORTS untuk mendefinisikan port custom yang ingin Kamu buka lewat firewall container saat pembuatan node berlangsung.

1. Klik tombol New Environment di dashboard platform.

2. Format penulisan variabel OPEN_INBOUND_PORTS adalah sebagai berikut:

OPEN_INBOUND_PORTS": "{port1}, {port2}, ... , {portN}

Di sini, {portN} adalah port tertentu (misalnya 1234) atau rentang port (misalnya 33062-34000) yang akan dibuka dalam aturan firewall masuk (inbound) melalui protokol TCP dan UDP setelah container dibuat.

💡 TIP

Berikut ini adalah contoh bagaimana cara mengatur variabel OPEN_INBOUND_PORTS melalui Cloud Scripting:

jpsType: install name: OPEN_INBOUND_PORTS env variable nodes: nodeType: apache2 nodeGroup: cp env: OPEN_INBOUND_PORTS: 3306, 33061, 33062

3. Kamu bisa memeriksa aturan firewall Kamu setelah proses pembuatan selesai.

Rules Management #

Untuk mempermudah pengelolaan aturan firewall yang sudah ada maupun menambahkan aturan baru, panel alat di atas daftar aturan menyediakan beberapa tombol berikut : Add, Edit, Remove, Disable (Enable), Refresh.

![]()

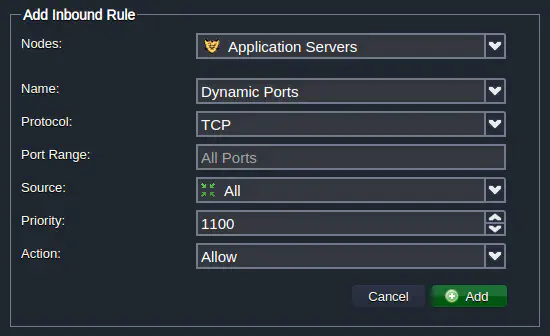

Saat Kamu menambahkan rule firewall baru, Kamu perlu mengisi parameter-parameter berikut:

- Nodes: pilih layer environment tempat aturan ini akan diterapkan.

- Name: beri nama untuk aturan ini (bisa juga memilih dari preset yang umum digunakan).

- Protocol: pilih jenis protokol (TCP, UDP, atau TCP/UDP).

- Port Range: tentukan port tertentu (misalnya 80) atau rentangnya (misalnya 1024-2048) yang akan dibuka atau ditutup; kosongkan jika ingin menerapkan ke semua port.

- Source: tentukan sumber koneksi yang diizinkan/dilarang :

- Custom IP Address(es): daftar IP IPv4/IPv6 atau CIDR, dipisah dengan koma (misal: 10.0.0.1,10.0.0.0/24)

- Predefined Ranges: All, All IPv4, All IPv6, Local Network, Internet (Public Access)

- Environment Nodes: pilih jenis node dari environment mana pun dalam akun (otomatis akan menyesuaikan IP jika terjadi scale in/out)

- Priority: tentukan prioritas aturan (semakin kecil nilainya, semakin tinggi prioritasnya)

- Action: pilih tindakan saat request cocok dengan aturan ini, apakah allow (izinkan) atau deny (blokir).

Selanjutnya, jika Kamu perlu mengedit aturan firewall, Kamu bisa mengubah semua parameter yang sudah dijelaskan sebelumnya, kecuali bagian Nodes (jadi, layer targetnya tidak bisa diganti). Selain itu, untuk keperluan pengujian, Kamu bisa menonaktifkan aturan sementara waktu menggunakan tombol Disable, dan mengaktifkannya kembali kapan saja dengan tombol Enable. Tombol Refresh berguna untuk memperbarui daftar aturan setelah ada perubahan di server (misalnya setelah mengubah topology), tanpa perlu me-restart seluruh server.

Firewall Use Cases #

Akses ke node Kamu bisa dikendalikan berdasarkan parameter dari permintaan, seperti alamat IP asal, protokol koneksi, port, dan sebagainya. Di panduan ini, kita akan bahas contoh sederhana cara memblokir akses ke sebuah container dari alamat IP tertentu, yang bisa dilakukan melalui User Interface dan koneksi SSH.

📝 NOTE

Sebelum mengikuti panduan ini, pastikan bahwa container yang dimaksud sudah memiliki alamat IP Publik.

Selain itu, ketika Kamu menyiapkan solusi container lifecycle automation, Kamu mungkin perlu menerapkan perubahan firewall yang diperlukan melalui API platform.

Restrict Access via User Interface #

Jadi, seperti yang sudah sedikit dijelaskan sebelumnya, Jagoan Cloud menyediakan antarmuka grafis (GUI) yang cukup mudah digunakan dan powerful untuk mengelola firewall container langsung dari dashboard. Yuk kita simak caranya!

1. Klik tombol Settings (ikon pengaturan) di sebelah environment yang kamu inginkan. Lalu, pada tab yang terbuka, pilih bagian Firewall.

Pilih tab Inbound Rules dan klik tombol Add untuk menambahkan aturan baru. Kalau Kamu ingin mengatur lalu lintas keluar dari container, gunakan tab Outbound Rules. Semua parameter aturannya sama seperti yang akan dijelaskan dilangkah selanjutnya.

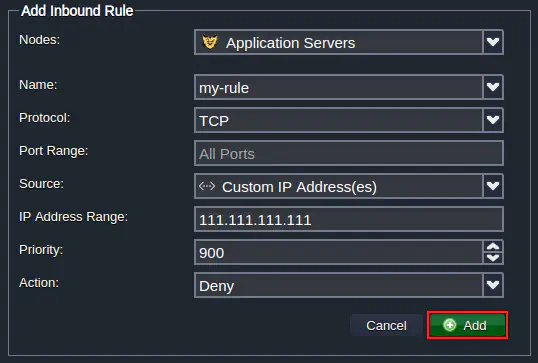

2. Di formulir Add Inbound Rules yang terbuka, Kamu bisa mengatur kondisi baru untuk memproses permintaan masuk ke container.

Untuk memblokir koneksi dari IP tertentu (sesuai contoh kasus yang disarankan), isi kolom-kolomnya seperti ini :

- Nodes: pilih container yang ingin dibatasi aksesnya (misalnya: tomcat)

- Name: beri nama aturan sesuai keinginan (misalnya: my-rule)

- Protocol: pilih protokol yang ingin dibatasi (misalnya: TCP)

- Port Range: biarkan kosong agar aturan berlaku untuk semua port

- Source: pilih opsi Custom IP Address(es), lalu ketik IP yang ingin diblokir, misalnya 111.111.111.111

- Priority: atur prioritas, misalnya 900 (agar dieksekusi sebelum aturan default)

- Action: pilih Deny

Setelah semua diisi, klik tombol Add untuk menyimpan dan langsung menerapkan aturan tersebut.

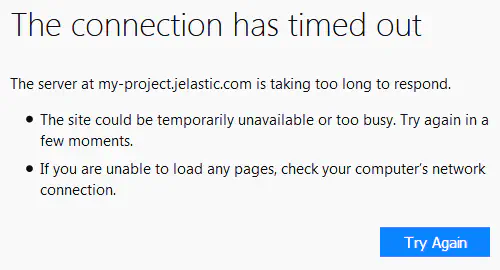

3. Sekarang, ketika ada yang mencoba terhubung ke node Kamu dari alamat IP 111.111.111.111, maka pengguna tersebut akan ditampilkan halaman dengan pesan seperti berikut:

Dengan cara ini, Kamu bisa menolak akses ke container milikmu dari alamat IP mana pun. Cukup tambahkan aturan firewall yang sesuai di platform, lalu tentukan IP yang ingin Kamu blokir, protokol koneksi, dan aksi “Deny” agar permintaan dari alamat tersebut ditolak secara otomatis.

Restrict Access via SSH #

Sebagai alternatif, Kamu juga bisa mengatur aturan firewall untuk container Kamu melalui terminal saat mengakses node lewat SSH Gate.

📝 NOTE

Meskipun sebagian besar konfigurasi firewall bisa dilakukan melalui antarmuka pengguna (UI) khusus, pengelolaan melalui SSH memberikan fleksibilitas yang lebih besar. Misalnya, Kamu bisa mengatur NAT redirect atau aturan lanjutan lainnya yang tidak tersedia lewat UI.Namun, perlu diingat bahwa aturan firewall yang dibuat lewat SSH tidak akan muncul dalam daftar di UI, dan aturan-aturan ini memiliki prioritas lebih tinggi dari yang dibuat melalui UI.

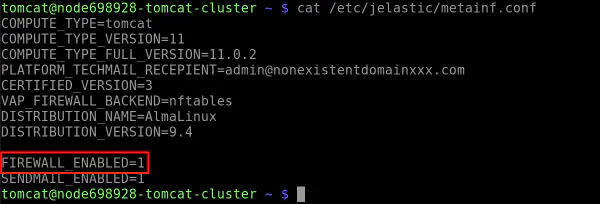

1. Cara paling sederhana untuk mengakses node melalui SSH adalah dengan menggunakan opsi Web SSH langsung dari dashboard platform – klik tombol dengan nama yang sama di sebelah node yang diinginkan. Setelah terhubung, periksa file /etc/jelastic/metainf.conf untuk memastikan bahwa firewall container dalam keadaan aktif.

cat /etc/jelastic/metainf.conf

Di sini, parameter FIREWALL_ENABLED harus bernilai “1”. Jika tidak, hubungi tim support Jagon Cloud untuk dibantu periksa lebih lanjut.

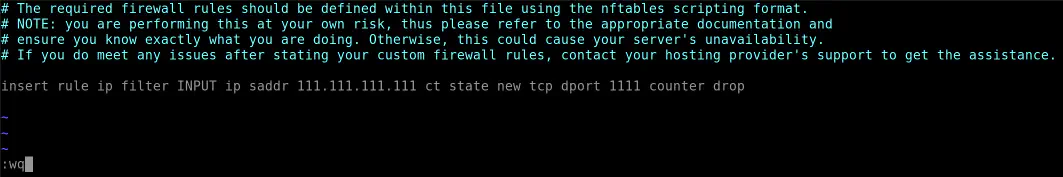

2. Selanjutnya, Kamu perlu mengubah file /etc/nftables/user-defined.nft (misalnya menggunakan editor vim) dan mendeklarasikan aturan firewall menggunakan format skrip nftables.

📝 NOTE

Container berbasis CentOS 7 versi lama (legacy) menggunakan iptables (bukan nftables), jadi kamu perlu menyesuaikan langkah ini sesuai dengan hal tersebut.Edit file /etc/sysconfig/iptables-custom (untuk aturan IPv4) atau /etc/sysconfig/ip6tables-custom (untuk aturan IPv6) menggunakan editor pilihan kamu, lalu tambahkan aturan firewall yang dibutuhkan dengan format seperti yang digunakan oleh iptables-save.

filter :INPUT DROP [0:0] :FORWARD DROP [0:0] :OUTPUT ACCEPT [0:0] -I INPUT -s 111.111.111.111 -p tcp -m state --state NEW -m tcp --dport 1111 -j DROP COMMIT \#

vim /etc/nftables/user-defined.nft

Contohnya, untuk memblokir akses dari IP tertentu (misalnya 111.111.111.111)

insert rule ip filter INPUT ip saddr 111.111.111.111 ct state new tcp dport 1111 counter drop

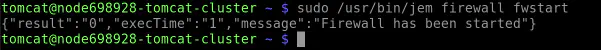

3. Gunakan perintah berikut untuk menerapkan aturan firewall custom Kamu ke dalam daftar aturan default container:

sudo /usr/bin/jem firewall fwstart

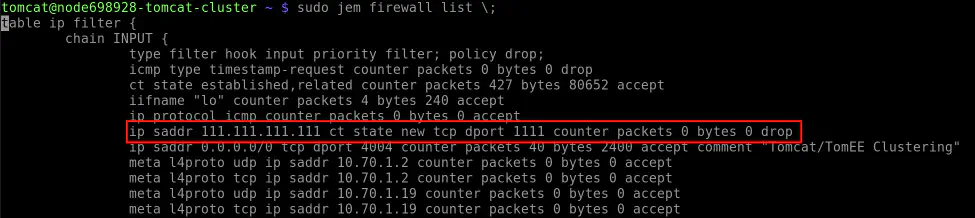

4. Sekarang, Kamu bisa mengecek daftar aturan firewall yang sedang aktif di container Kamu dengan menjalankan perintah berikut:

/usr/bin/jem firewall-list

Kamu akan melihat aturan kustom milikmu yang menolak akses ke node dari alamat IP 111.111.111.111. Dengan cara ini, Kamu bisa membatasi akses ke container dari alamat IP mana pun sesuai kebutuhanmu.

Settings Rules via Platform API #

Dalam beberapa kasus (misalnya untuk skrip kustom, otomatisasi, dan sebagainya), kamu mungkin perlu mengatur aturan firewall melalui kode. Untuk melakukan hal ini, Kamu bisa menggunakan metode-metode yang tersedia di bagian environment > Security dari dokumentasi API platform, yaitu:

- AddRule – membuat aturan baru

- AddRules – menambahkan beberapa aturan sekaligus

- EditRule – mengubah parameter dari aturan yang sudah ada

- GetRules – menampilkan daftar aturan firewall dalam satu environment

- RemoveRule – menghapus satu aturan

- RemoveRules – menghapus beberapa aturan sekaligus

- SetFirewallEnabled – mengaktifkan firewall

- SetRuleEnabled – mengaktifkan aturan yang sudah ada

- SetRules – menggantikan semua aturan yang ada dengan yang baru

Dengan mengelola Container Firewall secara tepat, kamu bisa mengontrol ketersediaan akses ke node dalam akunmu secara efektif dan meningkatkan keamanan aplikasi dengan cara memfilter koneksi yang diizinkan maupun yang ditolak.

Powered by BetterDocs